2026-03-25-purchase-order

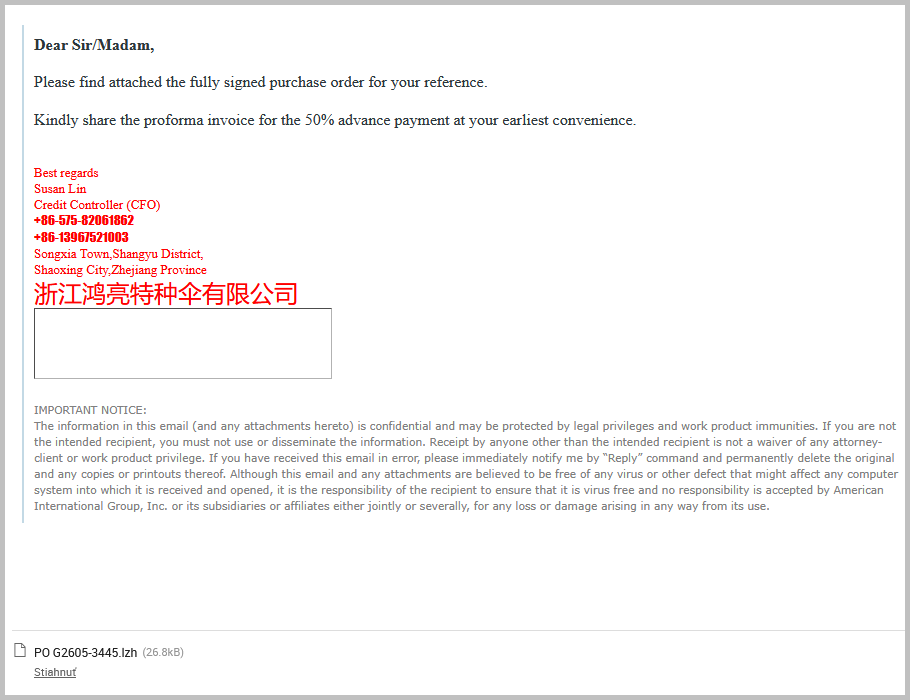

Podvodný email s fingovanou objednávkou doručil aj škodlivý skript VBS/Obfuscated.EA, v súbore typu .lzh

VBS/Obfuscated.EA je podobná hrozba ako JS/Obfuscated.C, ale ide o VBScript (VBS) namiesto JavaScriptu. Je tiež obfuskovaný, aby skryl škodlivý kód, no typicky sa spúšťa priamo vo Windows prostredí cez Windows Script Host, nie v prehliadači. Často prichádza ako príloha e-mailu a po spustení môže sťahovať ďalší malware, meniť nastavenia systému alebo nadviazať spojenie s riadiacim serverom. Na rozdiel od JS variantov má bližší prístup k systému, takže môže byť nebezpečnejší z pohľadu lokálnych zmien. Charakteristická je teda kombinácia obfuskácie a priameho vykonávania v OS.

Škodlivý email prišiel z adresy danielazavaleta406 @ gmail[.]com